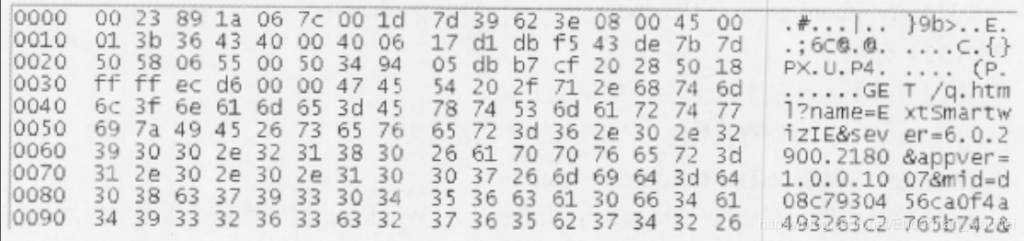

某客户机请求 Web 站点服务的以太网数据帧 (前 160 字节) 如下图所示,则客户机默认网关的物理地址为(1)。客户机在查找默认网关的物理地址时使用的协议是(2),发出的数据帧中目的 MAC 地址为(3)。

问题1:

A. 00-23-89-1a-06-7c

B. 00-1d-7d-39-62-3e

C. 00-00-00-00-00-00

D. ff-ff-ff-ff-ff-ff

问题1:

A. FTP

B. ARP

C. BGP

D. ICMP

问题1:

A. 00-23-89-1a-06-7c

B. 00-1d-7d-39-62-3e

C. 00-00-00-00-00-00

D. ff-ff-ff-ff-ff-ff

事实上,这道题前后不是连一起的。第一问,是看图,找目的地址就是开头的 6 个字节,也就 是 00-23-89-1a-06-7c。二、三问,连在一起,查找默认网关 MAC 用 ARP 协议,ARP 协议是广播请求报文,而 ff-ff-ff-ff-ff-ff

帧的分类:

① 单播帧:一对一,收到的帧的 MAC 地址与本站的硬件地址相同

② 广播帧:一对全体,发送给本局域网上所有的站点的帧(全 1 帧)

③ 多播帧:一对多,发送给本局域网上部分站点的帧

MAC 组播地址范围

MAC(Media Access Control)组播地址是一种用于局域网内的多点广播通信的地址。它允许一个源设备向多个目的设备发送消息,而无需知道每个目的设备的单独地址。这种技术常用于网络视频会议、在线游戏等场景。

MAC组播地址通常表示为一个十六进制字符串,例如“01:00:5e:00:00:01”。前三个字节(高位字节)称为“全局管理组”,由国际标准化组织(ISO)分配,目前被保留为特殊用途。后三个字节(低位字节)由发送者任意选择,但必须遵循一定的规则,以避免冲突。

具体来说,MAC组播地址的第一个字节总是“01”,第二个字节的最高两位必须是“00”或者“01”,第三个字节的最低六位必须全为零。这样,MAC组播地址的范围就被限制在了以下范围内:

01-00-5E-00-00-00 到 01-00-5E-FF-FF-FFARP 泛洪攻击

- 会慌到网关设备CPU负载加重,影响设备正常处理用户业务

- 过多的ARP 报文会占用大量的网络带宽,引起网络堵塞,

- 耗尽网关ARP表项,不能为正常的用户提供服务

ARP 泛洪解决方案

1、在接口下配置ARP表项限制。超过系统配置的表项数目,系统不再学习新的ARP表项,但不清除已经学习的ARP表项,

- interface g1/0/1

- arp-limit vlan 10 maximum 20 //譔接口下VLAN10只能学习20个表项

2、配置针对源IP地址的ARP报文速率的抑制的功能

#arp speed-limt source-ip 10.0.0.1 maximum 50 // 对ARP报文进行时间戳抑制速率为50pps,即每秒处理50个ARP报文。

3、根据排查出的攻击 源配置MAC黑名单过滤源发出的ARP报文(对PC中断有奇效)

- acl 4444

- rule permit l2-protocol arp source-mac 0-0-1 vlan-id 193

- quit

- cpu defend policy policy 1

- blacklist 1 acl 4444

- quit

- 应用策略

- cpu-defend-policy policy1

4、配置QOS限制 (源MAC变化或源IP变化的ARP攻击源自某台接入设备下挂用户,在接入侧交换机上配置流策略限速,不让接入侧设备下的用户影响整个网络。

acl number 4445

rule 5 permit l2-protocol arp

#

traffic classifier policy1 operator and

if-match acl 4445

#

traffic behavior policy1

car cir 32 pir 32 cbs 4000 pbs 4000 green pass yellow pass red discard //保证ARP 平均速率只能是32kbit/s

#

traffic policy policy1

classifier policy1 behavior policy1

interface GigabitEthernet0/0/1

traffic-policy policy1 inbound

ARP 攻击解决方案

https://support.huawei.com/enterprise/zh/doc/EDOC1000075592/b474c2c3